Ghidra MCP Server

Produktionsreifer MCP-Server, der KI-Assistenten wie Claude mit Ghidra verbindet und fast 200 Werkzeuge für autonome Reverse Engineering, Dekompilierung, Analyse, Umbenennung, Annotation und Stapeloperationen an Binärdateien bereitstellt.

Übersicht

Der Ghidra MCP Server ist ein umfassender Model Context Protocol (MCP) Server, der das leistungsstarke Open-Source-Reverse-Engineering-Framework Ghidra (entwickelt von der NSA) mit modernen KI-Assistenten verbindet. Er ermöglicht es LLMs wie Claude, komplexe Binäranalyse-Aufgaben autonom direkt durch natürliche Sprache durchzuführen.

Als die funktionsreichste verfügbare Implementierung stellt er fast 200 MCP-Tools bereit (193+ in neueren Versionen), die Dekompilierung, Disassemblierung, Symbolverwaltung, Annotation, Querverweise, Stapelverarbeitung und mehr abdecken. Er unterstützt sowohl interaktive GUI-Workflows als auch Headless- und Docker-Bereitstellungen.

Hauptmerkmale

Umfangreiches Toolset: 194 MCP-Tools inklusive Funktionen dekompilieren, Symbole umbenennen, Binärdateien analysieren, Querverweise finden, Structs/Enums erstellen, Code patchen und erweiterte Stapelverarbeitung.

Duale Architektur: Java-GUI-Plugin (eingebettet in Ghidra) + Python/Headless-Bridge für maximale Flexibilität.

Lazy Loading & Optimierung: Effizientes Laden von Tools mit Konventionsdurchsetzung für bessere Performance.

Ghidra Server Integration: Funktioniert mit Ghidra Server für kollaborative oder Multi-Binary-Analysen.

Headless & Docker Unterstützung: Ideal für Automatisierung, CI/CD und Reverse-Engineering-Pipelines im großen Maßstab.

Praktisch erprobte Workflows: Entwickelt für reale Malware-Analyse, Schwachstellenforschung und Software-RE.

Sicherheitsfokussiert: Lokale Host-Bindung standardmäßig und produktionsreifes Design.

Installation & Einrichtung

- Ghidra installieren (neueste Version empfohlen, unterstützt Ghidra 11.3+).

- Repository klonen:

git clone https://github.com/bethington/ghidra-mcp.git cd ghidra-mcp - Setup-Skript ausführen (übernimmt Maven-Build, Abhängigkeiten und Bereitstellung).

- Die Ghidra-Erweiterung/das Plugin installieren.

- Ihren MCP-Client konfigurieren (z. B. Claude Desktop), indem Sie den Server-Eintrag in der

claude_desktop_config.jsonoder einer äquivalenten Datei hinzufügen.

Für den Headless-Modus oder Docker, folgen Sie den speziellen Anleitungen im Repository. Detaillierte Setup-Anweisungen, Tool-Referenzen und Konfigurationsbeispiele sind in der README bereitgestellt.

Anwendungsfälle

- Malware-Analyse: Lassen Sie KI autonom verdächtige Binärdateien dekompilieren, Funktionen umbenennen und schädliche Muster identifizieren.

- Schwachstellenforschung: Schnelles Lokalisieren und Annotieren potentieller Sicherheitsprobleme mittels natürlicher Sprachabfragen.

- Legacy-Software-RE: Alte oder undokumentierte Binärdateien mit KI-Unterstützung verstehen und dokumentieren.

- Automatisierte Batch-Analyse: Mehrere Binärdateien oder große Projekte mit skriptbasierten KI-Workflows verarbeiten.

- Bildung & Zusammenarbeit: Reverse Engineering lehren oder mit KI an komplexen Analyseaufgaben zusammenarbeiten.

- Integration mit anderen Tools: Kombinieren mit anderen MCP-Servern für vollumfassende Sicherheitsforschungspipelines.

Technische Details

- Protokoll: Einhaltung des Full Model Context Protocol (MCP).

- Kerntechnologien: Java-Ghidra-Plugin (umfangreiche Codebasis) + Python-MCP-Bridge.

- Kompatibilität: Funktioniert mit Claude Desktop, Claude Code, Cursor und jedem MCP-konformen Client.

- Status: Aktiv gewartete, produktionsreife Version mit häufigen Updates und Community-Beiträgen.

Der Ghidra MCP Server verwandelt Ghidra von einem manuellen Reverse-Engineering-Powerhouse in eine KI-gestützte Plattform und beschleunigt Reverse-Engineering-Workflows dramatisch, während gleichzeitig volle Kontrolle und Editierbarkeit erhalten bleiben.

Für die neuesten Funktionen, Einrichtungsanleitungen und Tool-Dokumentation besuchen Sie das offizielle GitHub-Repository. Weitere bemerkenswerte Forks und Alternativen umfassen LaurieWired/GhidraMCP und pyghidra-mcp für Headless-Anwendungsfälle.

Tags

Related Entries

Keep exploring similar tools and resources in this category.

Related Reads

Background, tutorials, and protocol context connected to this entry.

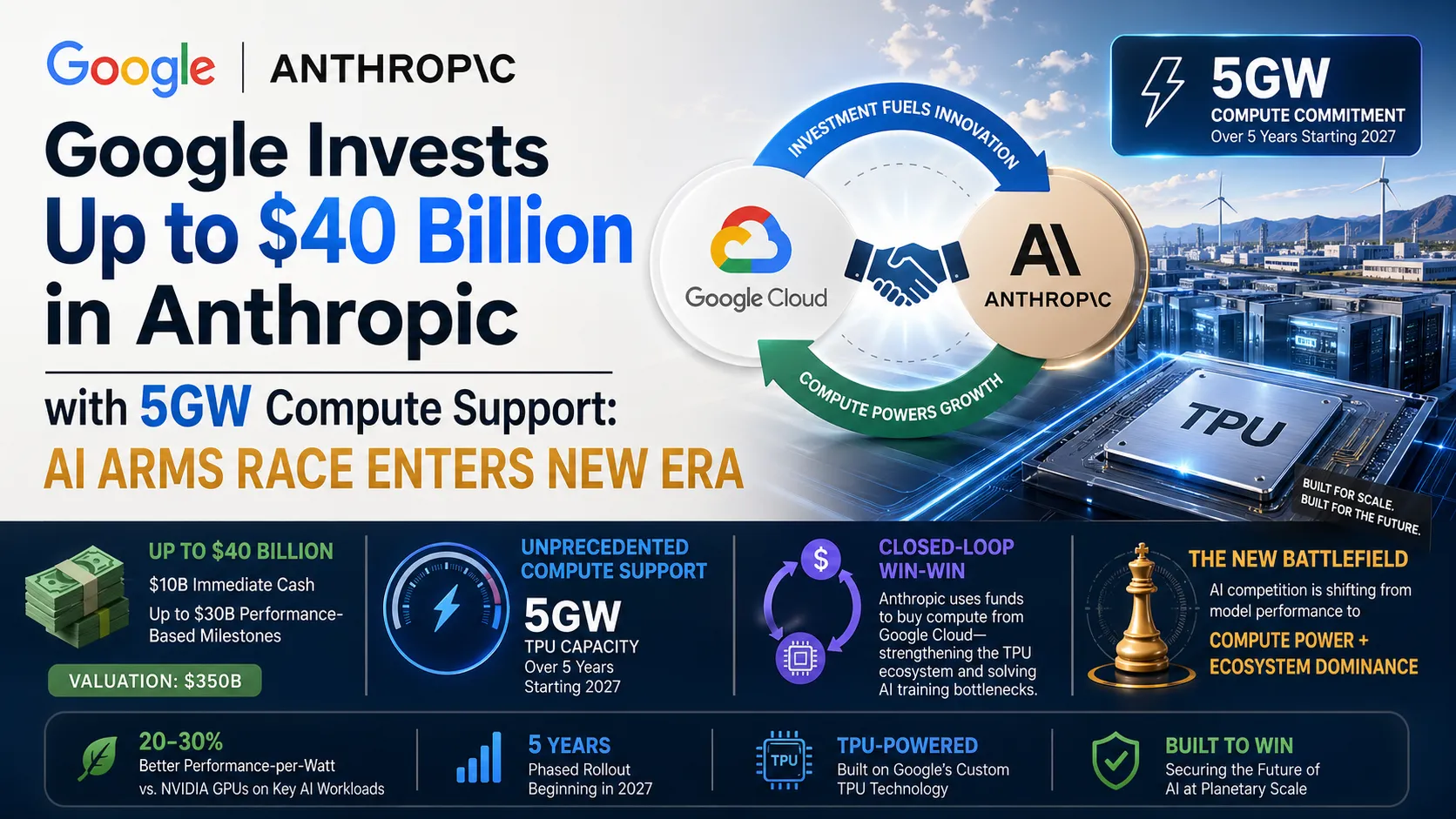

Google investiert bis zu 40 Milliarden Dollar in Anthropic mit 5GW Rechenleistung: Das KI-Wettrüsten tritt in eine neue Ära

Anthropic Mythos AI Unbefugter Zugang: Wie eine Discord-Gruppe das 'zu gefährliche' Cybersicherheitsmodell geknackt hat