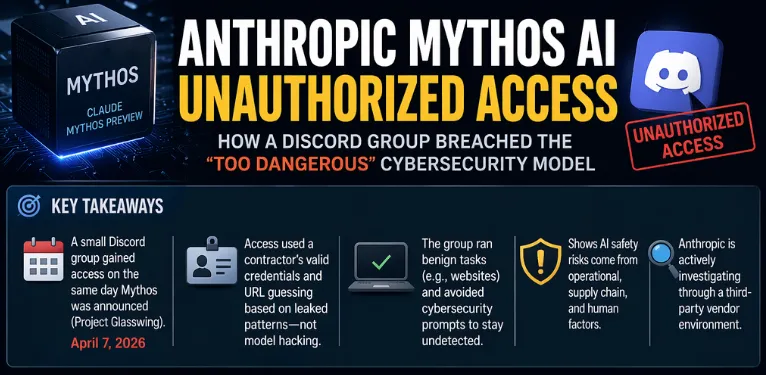

एंथ्रोपिक माइथोस एआई अनधिकृत पहुंच: एक डिस्कॉर्ड समूह ने 'बहुत खतरनाक' साइबरसुरक्षा मॉडल को कैसे भंग किया

प्रमुख तथ्य

- एक छोटे डिस्कॉर्ड समूह ने Anthropic के प्रतिबंधित माइथोस (क्लाउड माइथोस पूर्वावलोकन) तक पहुंच प्राप्त की, ठीक उसी दिन जब इसे सीमित परीक्षण के लिए प्रोजेक्ट ग्लासविंग के तहत घोषित किया गया था।

- पहुंच एक तृतीय-पक्ष ठेकेदार के वैध प्रमाण-पत्रों और मर्कॉर डेटा उल्लंघन में लीक हुए पैटर्नों के आधार पर एंडपॉइंट URL का अनुमान लगाने पर निर्भर थी — न कि परिष्कृत मॉडल हैकिंग पर।

- समूह ने मॉडल का उपयोग सरल वेबसाइट बनाने जैसे अहानिकारक कार्यों के लिए किया, जानबूझकर साइबर सुरक्षा संबंधी प्रॉम्प्ट्स से बचकर पहचान में आने से रोका।

- यह घटना इस बात पर प्रकाश डालती है कि एआई सुरक्षा जोखिम अक्सर संचालनात्मक, आपूर्ति श्रृंखला और मानवीय कारकों से उत्पन्न होते हैं, न कि केवल मॉडल की मूल क्षमताओं से।

- Anthropic सक्रिय रूप से अपने एक तृतीय-पक्ष विक्रेता वातावरण के माध्यम से अनधिकृत पहुंच की जांच कर रहा है।

Anthropic का माइथोस एआई मॉडल क्या है?

Anthropic ने माइथोस को साइबर सुरक्षा कार्यों में विशेषज्ञता रखने वाले अत्यंत उन्नत एआई मॉडल के रूप में विकसित किया है। कंपनी के अनुसार, यह प्रमुख ऑपरेटिंग सिस्टम और वेब ब्राउज़रों में जीरो-डेयर कमजोरियों की पहचान करने और उनका दोहन करने में अभूतपूर्व क्षमताएं प्रदर्शित करता है।

रिपोर्ट्स और आंतरिक परीक्षणों के अनुसार, माइथोस ने हजारों संभावित एक्सप्लॉइट्स उत्पन्न किए जहां पिछले मॉडल कुछ भी उत्पन्न नहीं कर पाए थे। इसके कारण Anthropic ने इसे सार्वजनिक रिलीज़ के लिए अत्यधिक जोखिम भरा मानते हुए, प्रारंभिक पहुंच Apple, Amazon, Cisco और अन्य संगठनों सहित चुनिंदा भागीदारों तक प्रोजेक्ट ग्लासविंग पहल के अंतर्गत सीमित कर दी।

इस मॉडल को एक रक्षात्मक उपकरण के रूप में प्रस्तुत किया गया था ताकि बड़े उद्यम और सरकारें उभरती एआई-संचालित खतरों के खिलाफ अपने सिस्टम को मजबूत कर सकें। हालाँकि, इसकी आक्रामक क्षमता ने दुर्भावनापूर्ण हाथों में पड़ने पर प्रसार संबंधी जोखिमों के बारे में चिंता जताई।

कैसे हुई अनधिकृत पहुँच

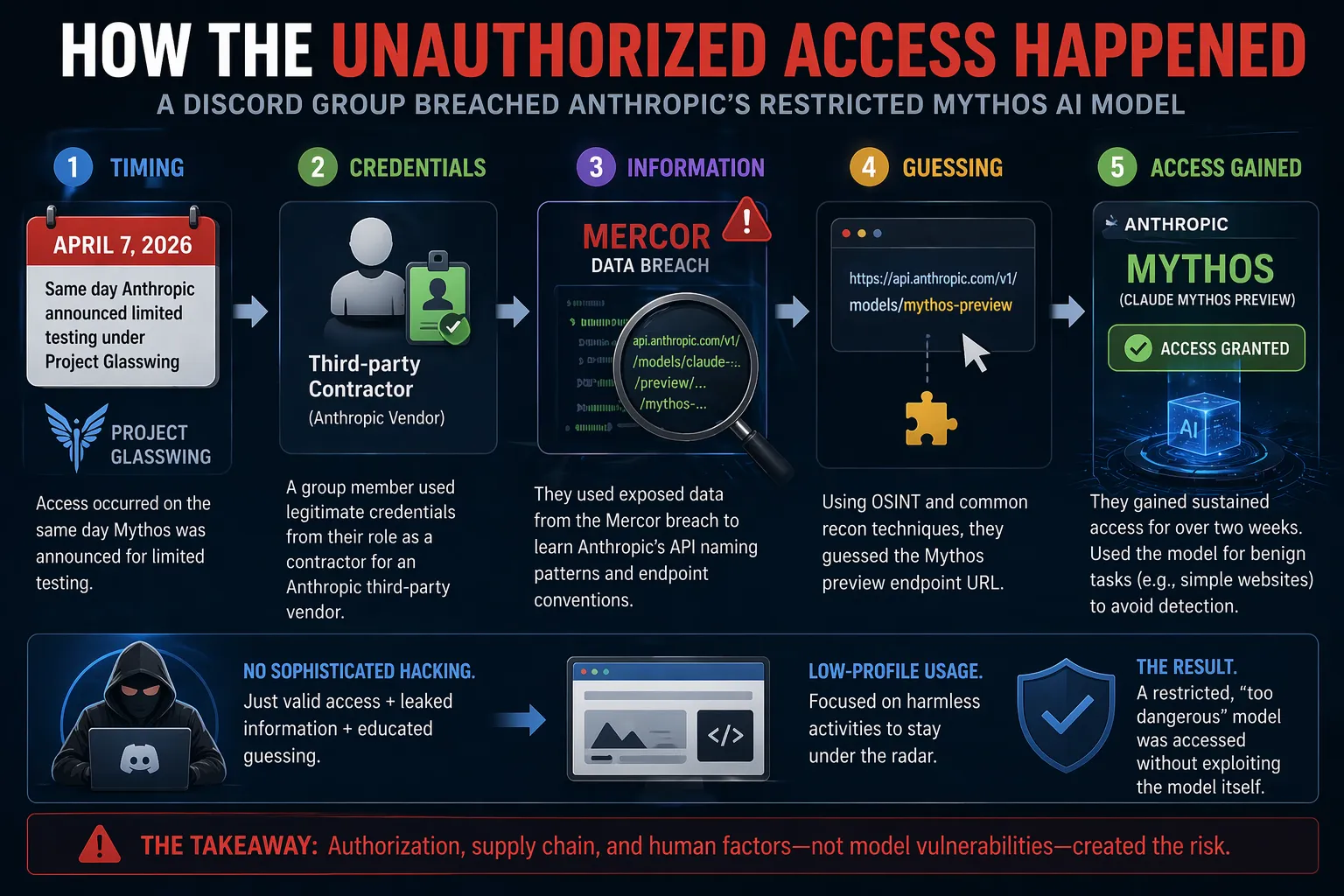

रिपोर्टों के विश्लेषण से संकेत मिलता है कि यह उल्लंघन एक उच्च-तकनीकी मॉडल शोषण के बजाय काफी सीधा-सादा था:

- समय: पहुँच 7 अप्रैल, 2026 को हुई — ठीक उसी दिन जब Anthropic ने सीमित परीक्षण उपलब्धता की घोषणा की थी।

- तरीका: एक निजी Discord चैनल (जो अप्रकाशित AI मॉडलों को ट्रैक करने पर केंद्रित था) के सदस्यों ने इस्तेमाल किया:

- एक समूह सदस्य के वैध क्रेडेंशियल्स, जो एक Anthropic तृतीय-पक्ष विक्रेता (मॉडल मूल्यांकन में शामिल) के लिए ठेकेदार के रूप में काम करता था।

- AI स्टार्टअप Mercor में हाल ही में हुए बड़े पैमाने के डेटा उल्लंघन से प्राप्त Anthropic के API एंडपॉइंट नामकरण प्रथाओं का ज्ञान।

- सामान्य इंटरनेट टोहल तकनीकों का उपयोग करके Mythos पूर्वावलोकन एंडपॉइंट URL का शिक्षित अनुमान।

इस संयोजन ने दो सप्ताह से अधिक समय तक निरंतर पहुँच की अनुमति दी। समूह ने अपने दावों को सत्यापित करने के लिए पत्रकारों को स्क्रीनशॉट और एक लाइव प्रदर्शन प्रदान किया।

उल्लेखनीय है कि उन्होंने उच्च-जोखिम वाले साइबर सुरक्षा संकेत चलाने से बचा, और इसके बजाय सरल वेबसाइटें जनरेट करने जैसी हानिरहित गतिविधियों को चुना। यह कम प्रोफाइल वाला दृष्टिकोण संभवतः उन्हें लंबे समय तक अविकसित रहने में मददगार रहा।

यह उल्लंघन क्यों महत्वपूर्ण है: मॉडल वेट से परे

समुदाय की प्रतिक्रिया और विशेषज्ञ चर्चाएँ सुझाव देती हैं कि यह घटना AI सुरक्षा में एक महत्वपूर्ण सत्य को रेखांकित करती है: सबसे कमज़ोर कड़ियाँ अक्सर तकनीकी मॉडल सुरक्षा उपायों के बजाय प्रक्रियात्मक और मानव-केंद्रित होती हैं।

Mythos के बेंचमार्क उसकी साइबर क्षमताओं पर केंद्रित थे, फिर भी वास्तविक दुनिया में जोखिम निम्न से उत्पन्न हुआ:

- आपूर्ति श्रृंखला की कमज़ोरियाँ: वैध पहुँच वाले तृतीय-पक्ष ठेकेदार और विक्रेता।

- पूर्वानुमेय बुनियादी ढाँचा पैटर्न: मॉडल एंडपॉइंट्स के लिए पुन: प्रयोज्य नामकरण प्रथाएँ।

- डेटा रिसाव प्रवर्धन: असंबंधित उल्लंघनों (जैसे, Mercor) से प्राप्त जानकारी जो टोहल को सक्षम बनाती है।

- विश्वास धारणाएँ: विक्रेता पहुँच के पर्याप्त अलगाव या निगरानी के बिना नियंत्रित वातावरण पर अत्यधिक निर्भरता।

पिछली AI घटनाओं के साथ तुलना से एक पैटर्न दिखता है — कई "खतरनाक" मॉडल वेट पर प्रतिकूल हमलों से नहीं, बल्कि परिचालन अंतरालों से नियंत्रण चुनौतियों का सामना करते हैं। यह मामला एक उन्नत हथियार को बंद कमरे में छोड़ने जैसा है जबकि इमारत का साइड दरवाज़ा खुला रह गया है।

अतिरिक्त मामलों में शामिल हैं:

- ठेकेदारों या साझेदारों के बीच साझा क्रेडेंशियल्स।

- सार्वजनिक सुराग (GitHub, दस्तावेज़ीकरण पैटर्न) जो URL अनुमान में सहायता करते हैं।

- निगरानी अंध स्थान जब उपयोग कुछ जोखिम सीमा से नीचे रहता है।

प्रतिबंधित AI तैनाती में सामान्य खतरे

समान उच्च-जोखिम AI रिलीज़ों के विश्लेषण में बार-बार आने वाली समस्याएँ सामने आती हैं:

- मॉडल संरेखण पर अत्यधिक जोर देते हुए रनटाइम पहुँच नियंत्रण और लेखा परीक्षण में कम निवेश।

- विक्रेता और साझेदार ऑनबोर्डिंग बिना सूक्ष्म, समय-सीमित अनुमतियों या विसंगति पहचान के।

- नामकरण और एंडपॉइंट पूर्वानुमेयता जो जानकार अंदरूनी लोगों के लिए पुनर्वीक्षण को सरल बनाती है।

- आंतरिक परीक्षण, विक्रेता मूल्यांकन और सीमित साझेदार पहुँच के बीच वातावरण को विभाजित करने में विफलता।

साइबर सुरक्षा हलकों में चर्चित उन्नत शमन रणनीतियों में शामिल हैं:

- सख्त प्रमाणीकरण के साथ गतिशील, क्षणिक एंडपॉइंट्स।

- व्यवहारिक निगरानी जो अप्रत्याशित स्रोतों से सहज उपयोग पैटर्न को भी चिह्नित करती है।

- नामकरण परंपराओं और क्रेडेंशियल दायरों का नियमित रोटेशन।

- ठेकेदार पहुँच मार्गों पर केंद्रित आपूर्ति श्रृंखला सुरक्षा लेखा परीक्षाएँ।

AI सुरक्षा और साइबर सुरक्षा के लिए निहितार्थ

माइथोस घटना शक्तिशाली द्वैध-उपयोग AI प्रौद्योगिकियों के शासन के बारे में व्यापक प्रश्न उठाती है। हालांकि समूह ने मॉडल को हथियार नहीं बनाया, लेकिन आसान पहुँच यह प्रदर्शित करती है कि प्रतिबंधित क्षमताएँ कितनी तेज़ी से अनौपचारिक नेटवर्कों के माध्यम से फैल सकती हैं।

वित्तीय संस्थानों, सरकारों और उद्यमों को जो माइथोस का परीक्षण कर रहे हैं, अब न केवल मॉडल के रक्षात्मक मूल्य का बल्कि समान एक्सपोज़र वैक्टर के जोखिमों का भी पुनर्मूल्यांकन करना होगा। नियामक पहले ही विकासों पर नज़र रख रहे हैं, जैसे कि वित्तीय स्थिरता बोर्ड जैसे मंचों में चर्चाएँ प्रणालीगत चिंताओं को उजागर करती हैं।

अन्य AI फर्मों के साथ तुलना दर्शाती है कि एंथ्रोपिक अकेली नहीं है — कई संगठन क्लाउड

-आधारित तैनातियों में मज़बूत संयम के विरुद्ध नवाचार गति को संतुलित करने का प्रयास करते हैं।

निष्कर्ष

एंथ्रोपिक के माइथोस मॉडल तक अनधिकृत पहुँच एक समयोचित अनुस्मारक के रूप में कार्य करती है कि वास्तविक AI सुरक्षा प्रशिक्षण डेटा और संरेखण तकनीकों से कहीं आगे तक फैली हुई है। परिचालन सुरक्षा, आपूर्ति श्रृंखला अखंडता और मानवीय कारक समान रूप से निर्णायक भूमिका निभाते हैं।

जैसे-जैसे साइबर सुरक्षा जैसे संवेदनशील डोमेन में AI क्षमताएँ उन्नत होती रहती हैं, संगठनों को मॉडल विकास के साथ-साथ व्यापक पहुँच शासन को प्राथमिकता देनी चाहिए। AI, साइबर सुरक्षा और नीति में हितधारकों को एंथ्रोपिक की जाँच परिणामों पर बारीकी से नज़र रखनी चाहिए और प्रतिबंधित तैनातियों के लिए मजबूत सर्वोत्तम प्रथाओं पर विचार करना चाहिए।

फ्रंटियर AI सिस्टम के साथ कार्य करने वाले पेशेवरों के लिए, समान एक्सपोज़र जोखिमों को कम करने के लिए आंतरिक विक्रेता प्रबंधन, एंडपॉइंट सुरक्षा और निगरानी प्रोटोकॉल की समीक्षा एक अनुशंसित तत्काल कदम है।

Continue Reading

More articles connected to the same themes, protocols, and tools.

Referenced Tools

Browse entries that are adjacent to the topics covered in this article.