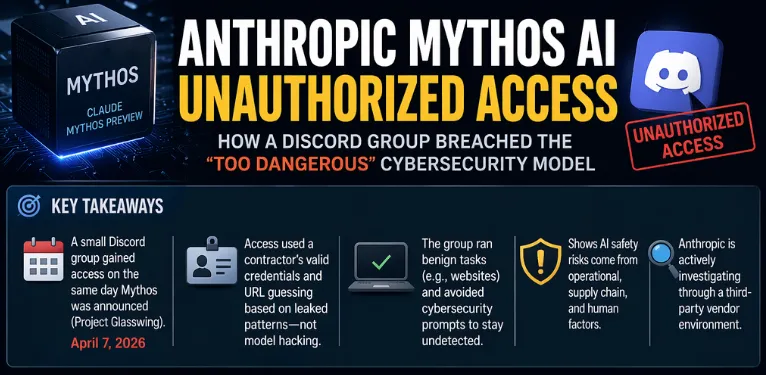

الوصول غير المصرح به إلى ذكاء أنثروبيك ميثوس الاصطناعي: كيف اخترق مجموعة على ديسكورد نموذج الأمن السيبراني 'الخطير جداً'

النقاط الرئيسية

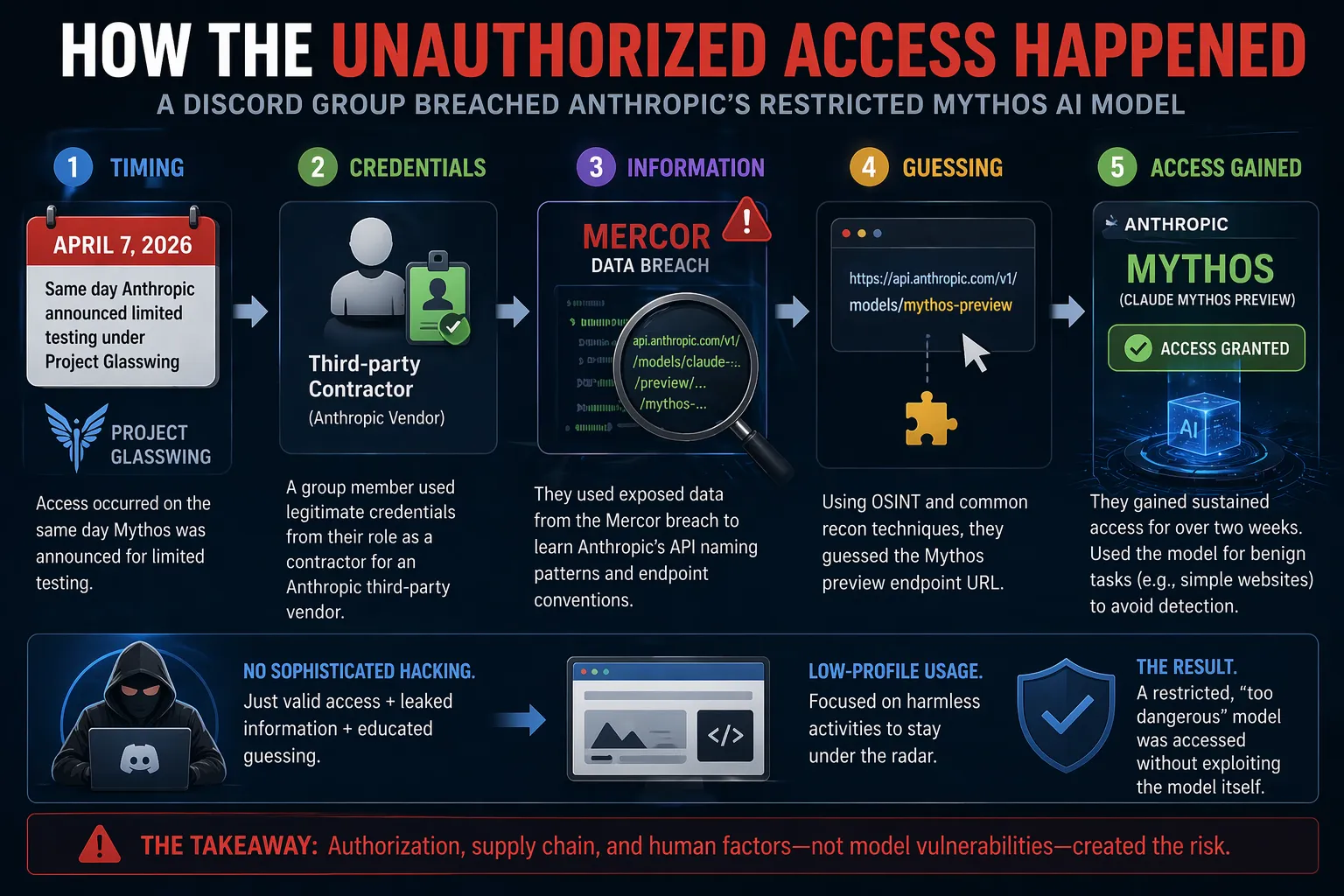

- حصلت مجموعة صغيرة على Discord على الوصول إلى Mythos (عرض Claude Mythos Preview) المقيد لدى Anthropic في نفس اليوم الذي تم الإعلان عنه للاختبار المحدود تحت Project Glasswing.

- اعتمد الوصول على بيانات الاعتماد الشرعية للمتعامل الخارجي المجمع مع تخمين رابط النهاية بناءً على الأنماط المسربة في اختراق بيانات Mercor — وليس عن طريق اختراق متطور للنموذج.

- استخدمت المجموعة النموذج للمهام غير الضارة مثل بناء مواقع ويب بسيطة، وتجنبوا عمداً أسئلة الأمن السيبراني لتجنب الاكتشاف.

- تسلط الحادثة الضوء على أن مخاطر سلامة الذكاء الاصطناعي غالباً تنبع من العوامل التشغيلية، سلاسل الإمداد، والعوامل البشرية بدلاً من قدرات النموذج الأساسية فقط.

- Anthropic تبحث بنشاط في الوصول غير المصرح به عبر أحد بيئات المتعامل الخارجي لديهم.

ما هو نموذج الذكاء الاصطناعي Mythos لدى Anthropic؟

طورت Anthropic Mythos كنموذج ذكاء اصطناعي متقدم جداً متخصص في مهام الأمن السيبراني. وفقاً للشركة، يظهر قدرات غير مسبوقة في اكتشاف واستغلال نقاط الضعف المتطورة (zero-day vulnerabilities) عبر أنظمة التشغيل الرئيسية ومتصفحات الويب.

تظهر الاختبارات والمعايير الداخلية أن Mythos يولد آلاف الاحتمالات للاستغلال حيث لم تنتج النماذج السابقة أي منها. أدى هذا إلى تصنيف Anthropic له كخطر كبير للإطلاق العام، وتقييد الوصول الأولي للمتعاملين المحددين بما يشمل Apple, Amazon, Cisco، وغيرها من المنظمات تحت Initiative Project Glasswing.

تم توجيه النموذج كأداة دفاعية لمساعدة الشركات الكبيرة والحكومات في تعزيز أنظمتها ضد المخاطر المتزايدة القائمة على الذكاء الاصطناعي. لكن، إمكانياته الهجومية أثارت المخاوف حول مخاطر الانتشار إذا وصل إلى أيدي خبيثة.

كيف حدث الوصول غير المصرح به

يشير تحليل التقارير إلى أن الاختراق كان بسيطاً بشكل ملحوظ بدلاً من أن يكون استغلالاً تكنولوجياً متقدماً للنموذج نفسه:

- التوقيت: وقع الوصول في 7 أبريل 2026 — نفس اليوم الذي أعلنت فيه Anthropic عن توفر اختبار محدود.

- الطريقة: استخدم أعضاء قناة Discord خاصة (تركز على تتبع نماذج الذكاء الاصطناعي غير المنشورة):

- بيانات اعتماد قانونية من عضو في المجموعة كان يعمل كمقاول لطرف ثالث تابع لـ Anthropic (متورط في تقييم النموذج).

- معرفة باتفاقيات تسمية نقاط نهاية واجهة برمجة تطبيقات Anthropic، المستمدة من خرق بيانات واسع النطاق حديث في شركة Mercor الناشئة في مجال الذكاء الاصطناعي.

- تخميناً مدروساً لرابط نقطة نهاية معاينة Mythos باستخدام تقنيات استطلاع إنترنت شائعة.

سمح هذا المزيج بالوصول المستمر لأكثر من أسبوعين. قدمت المجموعة لقطات شاشة وعرضاً مباشراً للصحفيين للتحقق من ادعاءاتهم.

من الجدير بالذكر أنهم تجنبوا تشغيل مطالبات أمن سيبراني عالية الخطورة، واختاروا بدلاً من ذلك أنشطة غير ضارة مثل إنشاء مواقع ويب بسيطة. لقد ساعد هذا النهج المنخفض الظهور على الأرجح في بقائهم غير مكتشفين لفترة أطول.

لماذا يهم هذا الاختراق: ما يتجاوز أوزان النموذج

تشير تعليقات المجتمع ومناقشات الخبراء إلى أن هذه الحادثة تؤكد حقيقة حاسمة في أمان الذكاء الاصطناعي: أضعف الروابط غالباً ما تكون إجرائية ومركزة على الإنسان بدلاً من ضمانات النموذج التقنية.

ركزت مقاييس Mythos على قدراتها الإلكترونية، بينما نشأ التعرض الواقعي من:

- نقاط الضعف في سلسلة التوريد: المقاولون والبائعون من الأطراف الثالثة ذوو الوصول القانوني.

- أنماط البنية التحتية القابلة للتوقع: اتفاقيات تسمية قابلة لإعادة الاستخدام لنقاط نهاية النموذج.

- تضخم تسرب البيانات: معلومات من اختراقات غير مرتبطة (مثل Mercor) تمكّن من الاستطلاع.

- افتراضات الثقة: الاعتماد المفرط على البيئات الخاضعة للرقابة دون عزل كافٍ أو مراقبة وصول البائعين.

تُظهر المقارنات مع حوادث الذكاء الاصطناعي السابقة نمطًا — تواجه العديد من النماذج "الخطيرة" تحديات احتواء لا تأتي من هجمات معادية على الأوزان، بل من فجوات تشغيلية. تشبه هذه الحالة ترك سلاح متقدم في غرفة مغلقة بينما يبقى الباب الجانبي للمبنى مفتوحاً.

تشمل الحالات المتطرفة:

- مشاركة بيانات الاعتماد بين المقاولين أو الشركاء.

- فتات عامة (أنماط في GitHub، الوثائق) تساعد في توقع الروابط.

- نقاط عمياء في المراقبة عندما يبقى الاستخدام دون عتبات مخاطرة معينة.

المخاطر الشائعة في نشر الذكاء الاصطناعي المقيد

يكشف تحليل الإصدارات المماثلة عالية الخطورة من الذكاء الاصطناعي عن قضايا متكررة:

- التركيز المفرط على محاذاة النموذج مع الاستثمار غير الكافي في ضوابط الوصول وقت التشغيل والمراجعة.

- إدماج الموردين والشركاء بدون أذونات مفصلة محدودة المدة أو كشف الشذوذ.

- التسميات ونقاط النهاية المتوقعة التي تبسط الاستطلاع للمطلعين ذوي المعرفة.

- الفشل في تجزئة البيئات بين الاختبار الداخلي، وتقييم الموردين، والوصول المحدود للشركاء.

تشمل استراتيجيات التخفيف المتقدمة التي نوقشت في أوساط الأمن السيبراني:

- نقاط نهاية ديناميكية زائلة مع مصادقة صارمة.

- مراقبة السلوك التي تضع علامة على أنماط الاستخدام اللطيفة حتى من المصادر غير المتوقعة.

- التناوب المنتظم لاصطلاحات التسمية ونطاقات الاعتمادات.

- تدقيق أمن سلسلة التوريد مع التركيز على مسارات وصول المقاولين.

الآثار المترتبة على أمان الذكاء الاصطناعي والأمن السيبراني

تثير حادثة Mythos أسئلة أوسع حول حوكمة تقنيات الذكاء الاصطناعي القوية ذات الاستخدام المزدوج. بينما لم تسلح المجموعة النموذج، فإن سهولة الوصول توضح مدى سرعة انتشار القدرات المقيدة عبر الشبكات غير الرسمية.

يجب على المؤسسات المالية والحكومات والشركات التي تختبر Mythos إعادة تقييم ليس فقط القيمة الدفاعية للنموذج، بل أيضًا مخاطر نواقل التعرض المماثلة. يراقب المنظمون التطورات بالفعل، حيث تبرز مناقشات في منتديات مثل مجلس الاستقرار المالي المخاطر النظامية.

تظهر المقارنات مع شركات الذكاء الاصطناعي الأخرى أن Anthropic ليست وحدها — فالكثير من المنظمات تكافح لتحقيق التوازن بين سرعة الابتكار والاحتواء القوي في النشرات المستندة إلى السحابة.

الخلاصة

يعد الوصول غير المصرح به إلى نموذج Mythos من Anthropic تذكيرًا في الوقت المناسب بأن أمان الذكاء الاصطناعي الحقيقي يمتد إلى ما هو أبعد من بيانات التدريب وتقنيات المحاذاة. يلعب الأمن التشغيلي ونزاهة سلسلة التوريد والعوامل البشرية أدوارًا حاسمة بالتساوي.

مع استمرار تقدم قدرات الذكاء الاصطناعي في المجالات الحساسة مثل الأمن السيبراني، يجب على المنظمات إعطاء الأولوية لحوكمة الوصول الشاملة جنبًا إلى جنب مع تطوير النماذج. ينبغي لأصحاب المصلحة في الذكاء الاصطناعي والأمن السيبراني والسياسة مراقبة نتائج تحقيق Anthropic عن كثب والنظر في تعزيز أفضل الممارسات للنشرات المقيدة.

بالنسبة للمحترفين الذين يعملون مع أنظمة الذكاء الاصطناعي المتطورة، يوصى بمراجعة إدارة الموردين الداخلية وأمن نقاط النهاية وبروتوكولات المراقبة كخطوة فورية للحد من مخاطر التعرض المماثلة.

Continue Reading

More articles connected to the same themes, protocols, and tools.

Referenced Tools

Browse entries that are adjacent to the topics covered in this article.